L’essentiel en 3 points :

- Sécurité renforcée : Suppression des comptes partagés et des droits permanents au profit d’un accès temporaire et ciblé.

- Conformité simplifiée : Automatisation complète de la traçabilité et des rapports d’audit pour chaque intervention.

- Efficacité opérationnelle : Jusqu’à 70 % de temps gagné sur les processus d’octroi et de retrait des droits d’urgence.

Quel temps l’automatisation des accès d’urgence vous fait-il gagner ?

Dans un environnement SAP, la gestion des accès à privilèges (PAM – Privileged Access Management) est devenue un enjeu stratégique.

Si ces accès sont indispensables pour résoudre des incidents critiques, ils représentent également un risque majeur : comptes partagés, droits trop larges ou sessions restant actives par oubli. L’enjeu n’est plus seulement technique, il est d’assurer la continuité de service sans compromettre la sécurité des données.

Pourquoi la gestion des accès à privilèges est cruciale dans SAP ?

Le rôle du responsable sécurité (RSSI) est de protéger les actifs les plus critiques de l’entreprise. Dans SAP, cela se traduit par trois défis majeurs :

- Risque élevé : Les comptes « super-utilisateurs » disposent d’un pouvoir quasi illimité. Une compromission, qu’elle soit accidentelle ou malveillante, peut paralyser l’entreprise ou entraîner des fuites de données sensibles.

- Conformité réglementaire : Les auditeurs exigent désormais une preuve irréfutable pour chaque action réalisée avec des droits étendus. La simple déclaration manuelle ne suffit plus.

- Complexité opérationnelle : Les équipes IT doivent pouvoir intervenir à toute heure. Le défi est de leur offrir cette réactivité sans créer de « portes dérobées » permanentes dans le système.

Le défi : Trouver l’équilibre entre réactivité et contrôle.

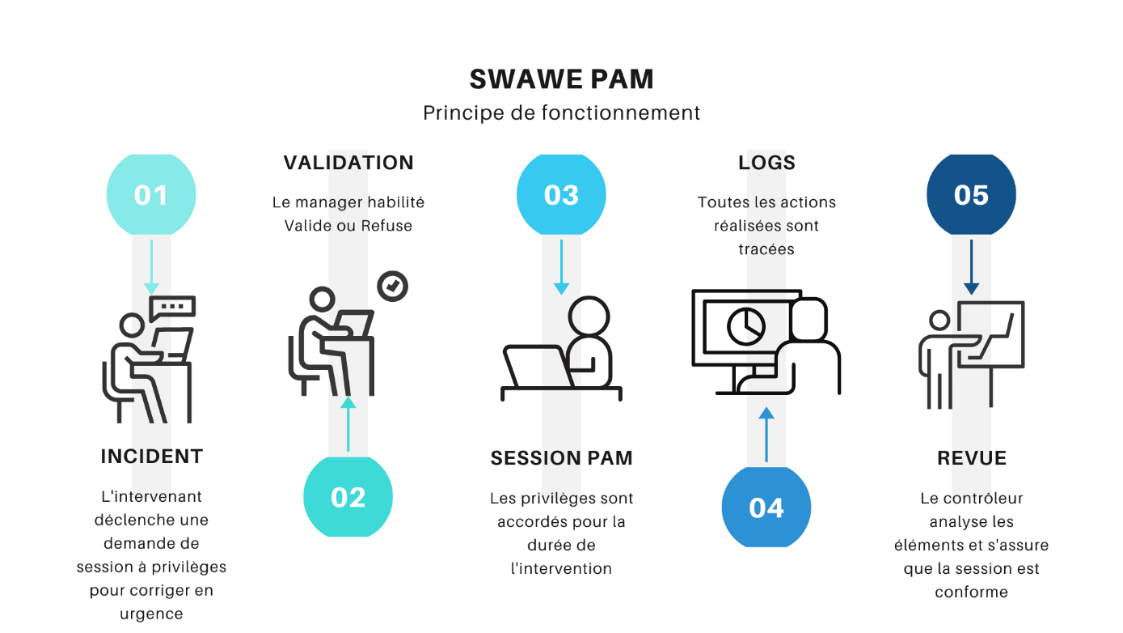

PAM pour SAP : Les principes clés

Pour sécuriser efficacement un environnement SAP, nous préconisons l’application de principes rigoureux, intégrés nativement dans la solution de Swawe Labs :

- Contrôle des accès temporaires (Just-in-Time) : Les droits élevés ne sont accordés que pour la durée strictement nécessaire à l’intervention.

- Traçabilité et responsabilité : Chaque action est liée à l’identité réelle de l’utilisateur, et non à un compte générique. Les sessions sont enregistrées et les transactions historisées.

- Principe du moindre privilège : L’automatisation permet d’ajuster les droits au besoin réel de l’incident, évitant ainsi l’attribution systématique des pleins pouvoirs.

Chez Swawe Labs, le module PAM intégré à SAP permet :

- Une gestion centralisée des demandes d’accès d’urgence.

- Des workflows de validation personnalisables.

- Des rapports exhaustifs pour les audits.

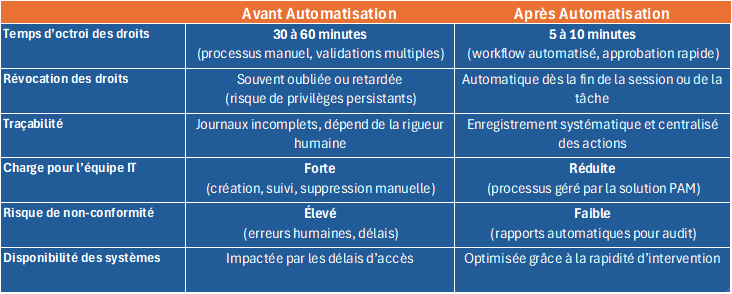

Automatisation des accès d’urgence : Un gain de temps mesurable

Traditionnellement, la gestion des accès d’urgence est un processus manuel lourd : création des droits, validation par emails, puis révocation manuelle. Ce cycle est source d’erreurs et de délais.

Avec l’automatisation de Swawe PAM :

- Réactivité : L’accès est activé en quelques minutes via des workflows préconfigurés et validés sur mobile ou email.

- Révocation garantie : Le système coupe automatiquement les accès dès la fin de la tâche ou à l’expiration du délai imparti, éliminant les privilèges résiduels.

- Impact concret : Nos clients constatent jusqu’à 70 % de temps gagné, libérant les équipes sécurité des tâches administratives répétitives.

Impact concret : Jusqu’à 70 % de temps gagné sur les processus d’octroi et de retrait des droits. Moins de sollicitations manuelles pour les équipes sécurité. Une meilleure disponibilité des systèmes critiques.

Bénéfices pour votre organisation

- Sécurité renforcée : Réduction drastique de la surface d’attaque en limitant la fenêtre de temps où des droits critiques sont actifs.

- Conformité simplifiée : Les rapports d’audit sont générés automatiquement, corrélés aux tickets d’incidents et prêts à être présentés aux auditeurs.

- Productivité accrue : L’intervenant conserve sa session habituelle, ses favoris et ses paramètres. Il n’a plus besoin de se déconnecter pour changer d’utilisateur, ce qui fluidifie considérablement son travail.

Bonnes pratiques pour optimiser votre PAM SAP

1/ Segmenter les droits : Affecter les droits de super-utilisateur par domaine (Finance, Logistique, RH) plutôt que de donner un accès global. 2/ Lier à l’ITSM : Automatiser la validation de l’accès uniquement si un ticket d’incident valide est ouvert. 3/ Auditer en temps réel : Ne pas attendre l’audit annuel pour vérifier les logs ; utiliser des alertes sur les transactions sensibles. 4/ Maintenir l’hygiène des comptes : Verrouiller systématiquement les comptes de secours standards et privilégier l’injection de droits dans les comptes nommés.Conclusion

La gestion des accès à droits étendus dans SAP ne doit plus être un frein à la réactivité ni un trou noir pour la sécurité. Grâce à l’automatisation, vous pouvez concilier agilité et protection des données.Construisons ensemble votre sécurité

Découvrez comment notre solution SWAWE PAM peut sécuriser vos accès et accélérer vos interventions.