by Christophe Bizot | Feb 23, 2026 | Sécurité des Accès SAP (IAM & PAM)

L’essentiel : Le constat : Un grand nombre d’utilisateurs détiennent des accès sensibles (T-Codes critiques) qu’ils ne sollicitent jamais, créant une faille de sécurité majeure. Le risque : Ces accès « dormants » facilitent les mouvements latéraux en...

by Christophe Bizot | Nov 21, 2025 | Sécurité des Accès SAP (IAM & PAM)

L’essentiel en 3 points : Sécurité renforcée : Suppression des comptes partagés et des droits permanents au profit d’un accès temporaire et ciblé. Conformité simplifiée : Automatisation complète de la traçabilité et des rapports d’audit pour chaque...

by Geoffrey | Oct 28, 2025 | Sécurité des Accès SAP (IAM & PAM)

L’essentiel : Le concept : Chaque utilisateur ne possède que les accès strictement nécessaires à ses missions actuelles. Le risque : 85 % des droits SAP ne sont jamais utilisés, créant une surface d’attaque et des risques de fraude (SoD) massifs. L’outil : SWAWE...

by Geoffrey | Nov 23, 2023 | Sécurité des Accès SAP (IAM & PAM)

Enjeux de la gestion des identités et des accès (IAM) pour les systèmes critiques L’essentiel en 3 points : Maîtrise du risque SoD : Analyse préventive et simulation des conflits de séparation des tâches pour garantir la conformité SAP/ERP. Automatisation du...

by Geoffrey | Sep 21, 2023 | Sécurité des Accès SAP (IAM & PAM)

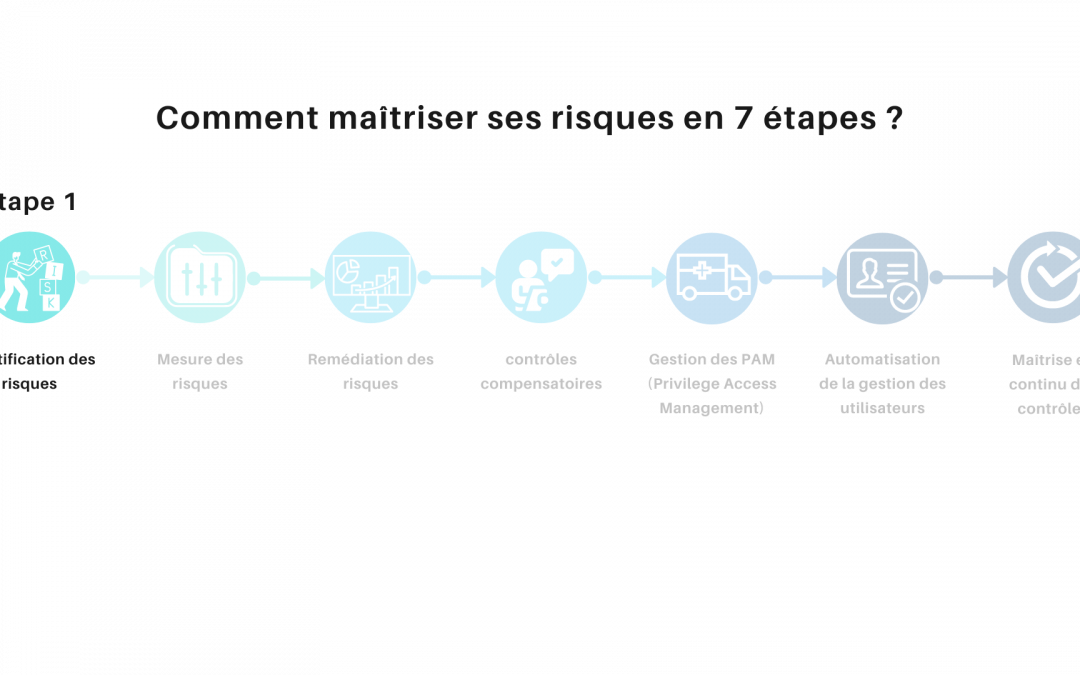

Dans un environnement SAP, différents utilisateurs ont besoin d’accéder à des fonctions spécifiques en fonction de leurs responsabilités et de leurs tâches. La gestion des droits à privilège permet de contrôler quelles transactions, quelles données et quelles...

by Geoffrey | Mar 31, 2023 | Sécurité des Accès SAP (IAM & PAM)

Maîtriser les accès pour optimiser l’Intégrité de vos données financières ! Le contrôle des identités et des autorisations est un facteur clef de la maîtrise des risques liés aux processus du SI : Séparation des tâches (SOD), données sensibles, activités critiques…. ...