Enjeux de la gestion des identités et des accès (IAM) pour les systèmes critiques

L’essentiel en 3 points :

Maîtrise du risque SoD : Analyse préventive et simulation des conflits de séparation des tâches pour garantir la conformité SAP/ERP.

Automatisation du cycle de vie : Gestion fluide des processus Joiner-Mover-Leaver via des Business Profiles pour éliminer les comptes dormants.

Audit-Ready : Traçabilité complète et historisation native de chaque action pour simplifier les contrôles réglementaires.

Dans un écosystème SI de plus en plus fragmenté, la gestion des identités et des accès (IAM) n’est plus une simple tâche administrative, c’est le premier rempart de votre stratégie de cybersécurité. Pour un RSSI ou un gestionnaire d’environnements SAP, l’enjeu est double : garantir l’étanchéité des accès tout en offrant une agilité opérationnelle maximale.

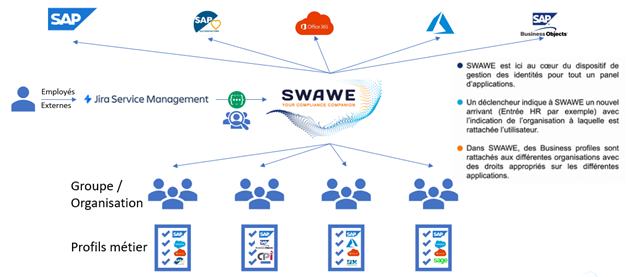

L’objectif de SWAWE IAM est de centraliser et d’orchestrer le cycle de vie des identités (collaborateurs, prestataires, comptes de service) pour transformer l’accès en un actif sécurisé.

Le triptyque de confiance SWAWE :

- Authentification & Intégrité : Garantir que l’utilisateur est bien celui qu’il prétend être.

- Autorisation granulaire : Appliquer le principe du « Moindre Privilège » (Least Privilege) au sein de vos écosystèmes complexes.

- Gouvernance automatisée : Supprimer l’erreur humaine dans le provisionnement et le déprovisionnement des droits.

Architecture et fonctionnement : l’approche « Business Profiles »

Contrairement aux solutions génériques, SWAWE IAM structure les droits via des Business Profiles. Cette couche d’abstraction permet de traduire des rôles métier complexes en autorisations techniques réelles dans vos systèmes distants (SAP, AD, SaaS).

L’automatisation du cycle de vie (Joiner, Mover, Leaver) : SWAWE garantit qu’un départ de l’entreprise ou un changement de poste entraîne une révocation immédiate ou une mise à jour des droits, supprimant ainsi les « comptes dormants », vecteurs privilégiés des cyberattaques.

La valeur ajoutée pour le RSSI et l’expert SAP

Une solution IAM (Identity and Access Management), également connue sous le nom de gestion des identités et des accès, offre de nombreux avantages pour les organisations, en particulier dans un monde de plus en plus axé sur la sécurité et la gestion des données. Voici quelques-uns des principaux bénéfices d’une solution IAM :

1/ Sécurité renforcée. Contrôle des accès : SWAWE permet de définir de manière précise qui a accès à quelles applications/ autorisations.

2/ Gestion centralisée des identités. SWAWE centralise la gestion des utilisateurs et des droits d’accès, ce qui simplifie la gestion des comptes et des autorisations à travers l’ensemble de l’organisation.

3/ Conformité aux réglementations. SWAWE aide les organisations à se conformer aux réglementations en matière de sécurité des données et de confidentialité.

4/ Réduction des risques. Critical risk analysis or SOD can be done at any time in SWAWE. In the project or maintenance phase, it is sometimes useful to be able to simulate changes in rights assignments to know the impacts on risks, without actually assigning the rights. It is a preventive risk analysis.

5/ Productivité améliorée. SWAWE simplifie la gestion des utilisateurs, ce qui permet aux équipes informatiques de gagner du temps et de se concentrer sur des tâches plus stratégiques.

6/ Gestion des cycles de vie des comptes. SWAWE automatise la création, la modification et la désactivation des comptes utilisateur, ce qui facilite la gestion des comptes utilisateurs tout au long de leur cycle de vie au sein de l’organisation.

7/ Visibilité et audit. SWAWE allows you to store and log all actions related to identity management and application rights assignment. The automation of the various processes parameterized in the IAM guarantees the quality and compliance of the information contained therein.

En résumé, SWAWE IAM est essentielle pour renforcer la sécurité, simplifier la gestion des identités et des accès, garantir la conformité aux réglementations et améliorer la productivité au sein d’une organisation.

Fonctionnalités

Automatisation de la gestion des identités. Managing and controlling the user lifecycle is often difficult because most of the time processes are done "manually" without a tool that centralizes and automates processes related to application security. SWAWE enables this automation by ensuring compliance with the approval, traceability and segregation of duties process.

Analyses de risques préventives. Critical risk analysis or SOD can be done at any time in SWAWE. In the project or maintenance phase, it is sometimes useful to be able to simulate changes in rights assignments to know the impacts on risks, without actually assigning the rights. It is a preventive risk analysis.

Workflow de validation personnalisable. To comply with best practices, it is necessary to set up a validation process when creating or updating the user file. Workflows can be defined at different levels: during the validation of the request by a manager (in connection with the attachment of the beneficiary to an organization), during the validation by a process owner risks the SoD analyses, during a validation by an additional interlocutor to complete / validate the initial request ...

Intégration avec vos outils existants. SWAWE can be used independently, but it can also be integrated into the mapping of existing company applications. This prevents the company from multiplying its applications and thus maintaining a tool that centralizes its identities and associated application rights. Interactions from a technical point of view between the company application and SWAWE take place via APIs.

Rapports et tableaux de bords sur mesure. SWAWE has by default a set of tables that allow you to create dashboards or reports according to the needs of the company. In the context of IAM, we can, for example, set up reports on active/inactive accounts, on the types of users, on new risks that appeared during the last creations, or create detailed lists with the use of transactions or with the details of risks or with the name of the associated business rights...

Matérialisation des preuves pour les auditeurs. SWAWE allows you to store and log all actions related to identity management and application rights assignment. From the request to create a user to the provisioning of it in the system, all information is traced and historized, and therefore auditable.

Pourquoi choisir SWAWE IAM ?

Pour une organisation moderne, SWAWE IAM n’est pas qu’un outil de gestion, c’est un levier de résilience. En automatisant les processus de sécurité applicative, vous permettez à vos équipes IT de passer d’un mode « pompier » (gestion manuelle des tickets d’accès) à un mode « stratège » (pilotage de la gouvernance et des risques).

L’avis de l’expert : « L’intégration de SWAWE avec les outils existants et sa capacité à simuler les risques avant leur apparition en font une solution de choix pour les environnements où la conformité n’est pas négociable. »