L’essentiel :

Limites des rapports classiques : Les transactions seules ne suffisent pas ; il faut analyser les objets d’autorisation et les accès indirects (Debug, programmes Z).

Théorie vs Réalité : La priorité doit être donnée aux violations réelles (droits utilisés) plutôt qu’aux conflits théoriques dormants.

Proactivité : L’analyse « What-if » permet de prévenir les risques avant l’attribution des droits.

Gouvernance continue : Sortir du cycle de l’audit annuel pour un monitoring en temps réel intégré aux enjeux métiers.

Optimisation : Le nettoyage des accès inutilisés réduit la surface de risque sans perturber l’activité.

Vos rapports SoD vous disent-ils vraiment tout ce dont vous avez besoin ?

Les rapports de Séparation des Tâches (SoD) sont indispensables pour identifier les conflits d’accès dans SAP. Pourtant, pour de nombreux RSSI, ils représentent souvent une « photo floue » plutôt qu’un véritable radar de sécurité.

Ces rapports suffisent-ils à maîtriser vos risques ?

La réponse est simple : Non. Et voici pourquoi.

Les rapports statiques : une illusion de contrôle

Un rapport SoD classique vous donne une photo figée des conflits définis dans votre matrice, mais n’oublions pas que la sécurité est une cible mouvante.

- Les rôles et utilisateurs évoluent chaque jour : Une analyse mensuelle ou trimestrielle ne reflète pas la réalité d’un environnement agile.

- Le risque d’accumulation : Un utilisateur peut accumuler des droits au fil de ses changements de poste sans que personne ne retire les anciens.

Exemple concret : Un utilisateur peut disposer de rôles qui induisent des conflits SoD, puis ne plus les avoir entre deux analyses (en raison d’un changement de poste ou de projet). Seule une historisation datée et un monitoring continu permettent de détecter ces fenêtres d’opportunité critique pour la fraude.

Les risques invisibles derrière les accès indirects

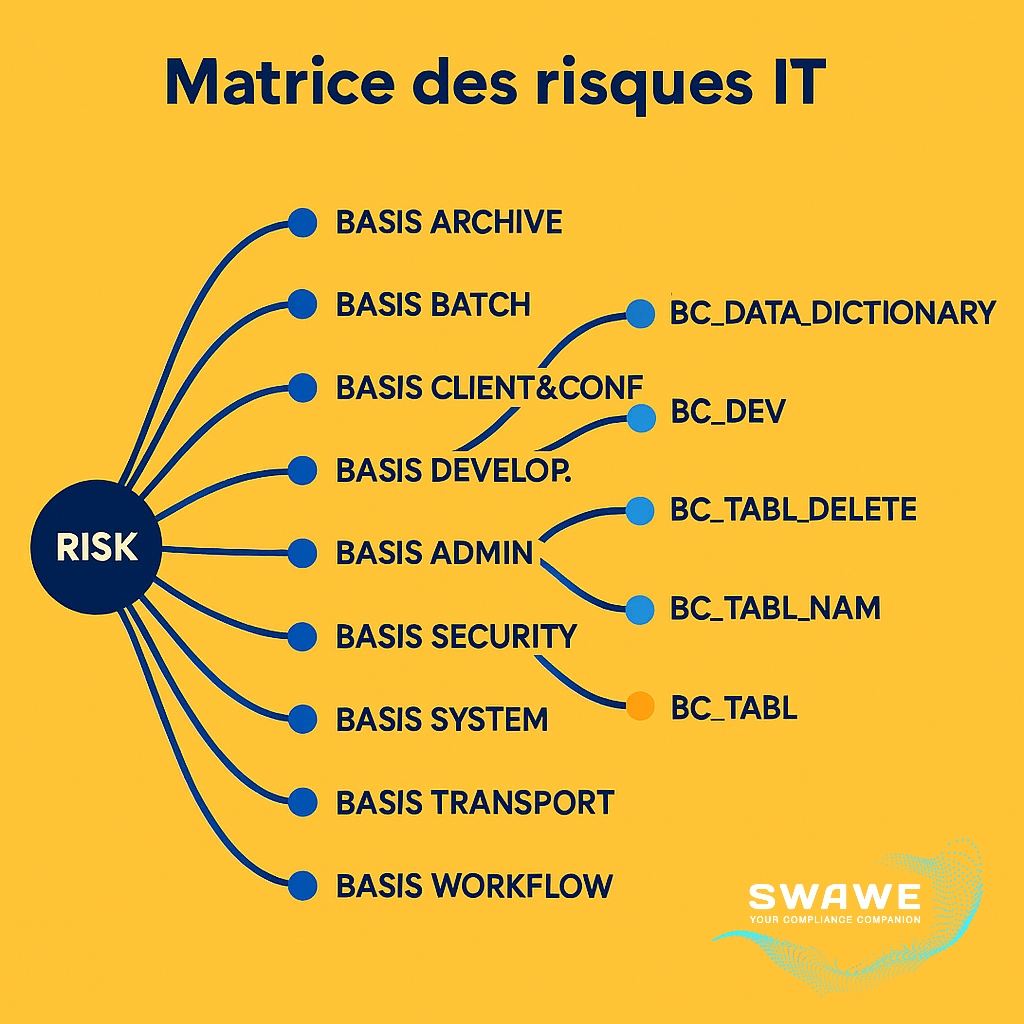

Vos rapports se concentrent généralement sur les transactions (T-Codes) attribuées. Mais en tant que responsable sécurité, je sais que le diable se cache dans les objets d’autorisation.

- Accès illimités via le DEBUG : Si l’objet S_DEVELOP est mal configuré, un utilisateur peut modifier des variables en mémoire et valider sa propre commande, peu importe les restrictions de transaction.

- Accès illimités via les tables : L’accès aux transactions de maintenance de tables (SM30, SE16) via S_TABU_DIS permet de modifier directement les données sans laisser de trace applicative.

- Accès via transactions ou programmes techniques : Les développements spécifiques (Z*) sont souvent les grands oubliés des matrices SoD.

Exemple concret : Un utilisateur sans rôles générant de conflits SoD « théoriques » peut exécuter des transactions sensibles via un accès indirect ou un programme spécifique mal sécurisé. Votre rapport SoD classique ? Il est totalement aveugle face à cette porte dérobée.

L’analyse dynamique : la clé pour passer à l’action

Pour un RSSI, un rapport ne doit pas être un constat d’échec, mais un levier de décision. Cela signifie passer d’une vision théorique à une analyse des usages réels.

- Analyse des usages réels (Usage Mining) : Pourquoi garder un conflit SoD si l’une des deux transactions n’a pas été utilisée depuis un an ? On peut nettoyer 80% des risques par le simple retrait des droits inutilisés.

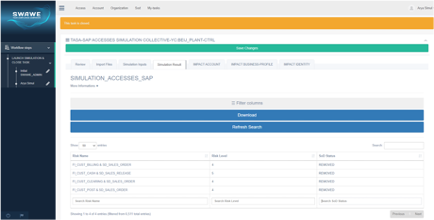

- Simulation des changements (What-if) : Avant d’affecter un nouveau rôle en production, il faut simuler son impact pour éviter de créer de nouveaux conflits.

- Contrôle des accès temporaires : Intégrer la gestion des accès privilégiés (Emergency Access/Firefighter) dans l’analyse de risque.

Exemple concret : Un rôle ajouté en urgence pour un projet ? Notre solution simule son impact avant qu’il ne devienne un risque permanent en production, permettant une approche « Security by Design ».

La convergence GRC et Cybersécurité

La gestion SoD ne doit plus être un silo administratif isolé de la stratégie cyber de l’entreprise.

- Corrélation avec les menaces : Un conflit SoD sur un compte dont le comportement est jugé suspect par le SOC (connexion inhabituelle, horaires étranges) doit être traité comme une priorité absolue.

- Intégrité des données : Le SoD est le premier rempart contre la compromission de la chaîne de valeur (Supply Chain) et la fraude au virement.

Exemple concret : En croisant les données de gouvernance (qui a quel droit) avec les données de sécurité (qui fait quoi), nous transformons la conformité en une véritable barrière de défense active.

De la détection à la gouvernance proactive

Un bon rapport ne se limite pas à signaler des conflits. Il doit devenir le moteur d’une amélioration continue.

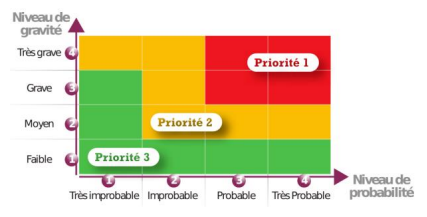

- Prioriser les risques : Tous les conflits ne se valent pas. Il faut se concentrer sur ceux qui ont un impact financier ou réglementaire immédiat.

- Identifier des actions correctives : Ne pas se contenter de dire « il y a un problème », mais proposer le « Clean-up » (nettoyage) ou la mise en place de contrôles compensatoires.

- S’intégrer dans un processus continu : La gouvernance SAP doit être fluide, automatisée et intégrée au quotidien des équipes IT et Métiers.

Conclusion : Ne vous contentez pas d’un rapport, exigez une solution

Vos rapports SoD actuels sont utiles pour l’audit, mais insuffisants pour la sécurité. Pour une maîtrise réelle des risques SAP, il faut passer à une approche globale, dynamique et proactive, basée sur l’utilisation réelle des droits.

Une expertise dédiée à votre environnement SAP

Découvrez comment Swawe transforme la gestion des risques SAP en un processus simple, automatisé et intelligent.FAQ : Tout savoir sur la maîtrise des risques SoD dans SAP

1. Pourquoi un rapport SoD basé uniquement sur les codes de transaction (T-Codes) est-il considéré comme insuffisant ?

Un rapport SoD basé uniquement sur les codes de transaction est considéré comme insuffisant car il ignore le niveau granulaire des objets d’autorisation. Dans SAP, un utilisateur peut contourner les restrictions d’une transaction s’il possède des droits techniques étendus (comme le Debugging via S_DEVELOP ou la maintenance de tables via S_TABU_DIS). Une analyse complète doit impérativement descendre au niveau des champs et des valeurs d’autorisation pour détecter les « portes dérobées » que les codes de transaction ne révèlent pas.

2. Quelle est la différence entre un risque SoD théorique et une violation réelle ?

La différence entre un risque SoD théorique et une violation réelle réside dans l’utilisation effective des droits par l’utilisateur. Un risque théorique signifie qu’un utilisateur possède les accès nécessaires pour commettre une fraude (par exemple, créer ET payer un fournisseur). Une violation réelle est confirmée lorsque l’analyse des logs (comme le Usage Mining ou la transaction ST03N) prouve que l’utilisateur a effectivement exécuté ces deux actions conflictuelles. Distinguer les deux permet de prioriser les actions de nettoyage là où le danger est avéré.